Vol. 5 N°2, julio-diciembre 2024, pág. 70-80

ISSN 2618-5520 online - ISSN 2683-7021 impresa

DOI: https://doi.org/10.36995/j.masingenio.2024.05.02.006

Desempenho das Proteções ANSI 87, 50 e 51 com Pacotes Sampled Values Corrompidos

a Universidade Federal de Santa Maria. Centro de Tecnologia. CEESP.

Santa Maria, Rio Grande do Sul, Brasil.

e-mails: sartori.af@gmail.com, adriano@ctism.ufsm.br, diomar.lima@acad.ufsm.br, julia.rambo@hotmail.com

Resumo

Este artigo investiga o comportamento das proteções IEEE C37.2 50/51 e 87T com o protocolo Sampled Values (SV) da IEC 61850-9-2, considerando a integridade dos dados. Utilizou-se a representação computacional de uma subestação de distribuição real no simulador Opal-RT OP 5700, com testes de software-in-the-loop. Os valores de corrente foram enviados das TCs para as Merging Units (MU) virtuais, que publicaram pacotes de dados SV em uma rede ethernet, sendo os IEDs virtuais programados para assinar esses dados. Diversos problemas de transmissão, como atraso, perda ou duplicação de pacotes, foram simulados. Os testes mostraram que a proteção 87T foi afetada tanto em operação normal quanto em situações de falta, enquanto a proteção de sobrecorrente 50/51 manteve-se estável em condições normais, mas foi comprometida em situações de falta e degradação dos frames SV. Conclui-se que a integridade dos pacotes de dados SV é crucial para o funcionamento eficiente das proteções.

Palavras-Chave – ANSI 87T, IEC 61850-9-2, IEEE C37.2 50/51, Proteção de SEP, Sampled Values e Software in-the-loop.

Abstract

This paper investigates the behavior of the IEEE C37.2 50/51 and 87T protections with the Sampled Values (SV) protocol of IEC 61850-9-2, considering data integrity. A computational representation of a real distribution substation was used in the Opal-RT OP 5700 real-time simulator, with software-in-the-loop tests. Current values were sent from the CTs to the virtual Merging Units (MUs), which published SV data packets on an ethernet network, with virtual IEDs programmed to subscribe to these data. Various transmission issues, such as delays, packet loss, or duplication, were simulated. The tests showed that the 87T protection was affected both in normal operation and fault conditions, while the 50/51 overcurrent protection remained stable under normal conditions but was compromised during faults and SV frame degradation. It is concluded that the integrity of SV data packets is crucial for the efficient operation of the protections.

Keywords – ANSI 87T, IEC 61850-9-2, IEEE C37.2 50/51, Power System Protection, Sampled Values and Software in-the-loop.

Símbolos

kV Quilovolt.

m mili (10-3).

MVA Mega Volt Ampère.

rms Rotações por minuto

s Segundos.

1. Introdução

A interoperabilidade entre dispositivos eletrônicos inteligentes (IEDs) é um princípio fundamental da norma IEC 61850. Esta norma define, entre vários aspectos, uma série de protocolos de comunicação, como MMS, GOOSE e Sampled Value (SV), com o objetivo de estabelecer um sistema de automação de subestações aberto e interoperável [1]. Embora os protocolos MMS e GOOSE já estejam amplamente difundidos, o protocolo SV ainda é pouco explorado. Esta lacuna de exploração deve-se às incertezas relacionadas ao comportamento dos esquemas de proteção quando submetidos a pacotes de dados SV corrompidos, duplicados ou com atrasos.

Diante desse cenário, surge a necessidade de uma investigação minuciosa sobre a aplicação do protocolo SV no funcionamento dos sistemas de proteção. A hipótese principal é que a integridade dos pacotes de dados SV afeta significativamente a eficiência das proteções, podendo comprometer o seu desempenho em situações críticas.

O objetivo deste artigo é avaliar o impacto desses problemas sobre o funcionamento das funções de proteção IEEE C37.2 50/51 e 87T, proporcionando uma caracterização detalhada do comportamento dessas proteções em um ambiente simulado. A contribuição deste trabalho reside na identificação dos principais desafios e na proposição de soluções para aprimorar a confiabilidade dos sistemas de proteção utilizando o protocolo SV da IEC 61850-9-2.

2. Norma IEC 61850

A criação da norma IEC 61850 foi um marco na automação de subestações (SE), pois permitiu a interoperabilidade entre diversos fabricantes, possibilitando o desenvolvimento de novos processos de engenharia, esquemas de proteção e automação. Isso implicou em um novo paradigma para a construção de subestações. A implementação do barramento de processos, que inclui a interface com o Sistema Elétrico de Potência (SEP), infraestrutura de rede, sincronismo de tempo e protocolo SV, representa o futuro para os sistemas de proteção. Este novo sistema substitui tanto o circuito trifilar entre transdutores e IEDs quanto o circuito funcional por um sistema baseado na tecnologia de rede Ethernet [2].

A utilização do protocolo GOOSE da norma IEC 61850 já é uma realidade em diversas subestações de energia no mundo. Atualmente, o protocolo SV tem sido utilizado apenas em projetos pilotos, ainda não sendo uma solução consolidada na digitalização das subestações. Diferentemente do protocolo GOOSE, o protocolo SV não possui um mecanismo de repetição das mensagens enviadas, o que pode resultar em impactos negativos sobre o funcionamento de algumas funções de proteção, como no caso de um frame corrompido [3].

Outro aspecto a ser considerado é o atraso de comunicação máximo definido pela norma IEC 61850. Para mensagens de tempo crítico, o atraso varia de 3 a 4 ms, independentemente das condições de tráfego na rede de comunicação do barramento de processo [4]. Devido a isso, diversos estudos atuais estão focados na análise dos efeitos dos atrasos na transmissão ([5];[6]; [7]) e dos problemas de sincronismo de tempo [8] sobre o comportamento das funções de proteção que utilizam o protocolo SV. Observa-se uma carência nas publicações sobre os efeitos da duplicação, perda e atraso de pacotes SV no funcionamento dos sistemas de proteção. Uma abordagem comum para lidar com esses problemas consiste em bloquear as funções de proteção assim que alguma anomalia nos pacotes SV seja detectada.

3. Simulação em tempo real

As simulações em tempo real e malha fechada vêm cada vez mais sendo utilizadas por empresas do setor elétrico. Os simuladores em tempo real (RTS), do inglês Real-time Simulators, estão mais acessíveis, permitindo assim, trazer parte da simulação em tempo real para o meio físico. Para garantir que a simulação está sendo executada em tempo real, o RTS deverá garantir uma coerência temporal, isto é, em um ciclo de tempo processar o modelo, ler sinais e gerar sinais ao dispositivo sob ensaio. Para realizar testes com RTS, 3 opções de ensaios são mais frequentemente realizadas: software-in-the-loop, hardware-in-the-loop e power hardware-in-the-loop.

3.1. Opal-RT

Entre os fabricantes de RTS, as empresas OPAL-RT Technologies, Typhoon HIL e RTDS Technologies lideram o mercado e são uma ótima opção, tanto para Universidades e Centros de Pesquisa, quanto, para empresas que trabalham com desenvolvimento de produtos, pesquisa e inovação. Para a realização das simulações em tempo real deste artigo, foi utilizado o RTS da OPAL-RT Technologies, modelo OP5700. A Fig. 1 (a) mostra uma foto da parte frontal do equipamento. Algumas características em termos técnicos do OP5700 são:

- 16 canais de saída analógica com resolução de 16 bits e amplitude de até ±16V;

- 16 canais de entrada analógica com resolução de 16 bits e amplitude de até ±20V;

- 32 canais de saída digital com isolação óptica;

- 32 canais de entrada digital com isolação óptica;

- Processador INTEL XEON 8 núcleos 3,2GHz;

- 16 GB de memória RAM.

A Fig. 1 (b) mostra uma vista da parte de trás do equipamento onde estão as I/O (entradas/saídas analógicas/digitais). A parte frontal é utilizada para fins de visualização dos sinais, conectando um osciloscópio, por exemplo. Na parte de trás do simulador, cada grupo de sinais possui uma determinada configuração de pinagem, e através de um conector DB37, pode-se realizar a conexão com o hardware externo.

|

|

|

|

(a) |

(b) |

Fig. 1. (a) RTS OPAL-RS modelo OP5700 vista frontal. (b) RTS OPAL-RS modelo OP5700 vista traseira.

3.2. Manipulação de Dados SV

A Fig. 2 apresenta o bloco da Manipulação de Integridade de Dados (“Data Integrity Manipulation - DIM”) utilizado para realização dos testes deste artigo. Esse componente faz parte do software HYPERSIM da OPAL-RT. Trata-se de um componente que força a publicação dos pacotes SV a erros na transmissão, permitindo realizar diversas manipulações dos frames transmitidos pela rede ethernet. É constituído por múltiplas entradas (u) e múltiplas saídas (y).

O componente IEC 61850 DIM é usado para realizar seis tipos diferentes de manipulações nas mensagens do Sampled Values Publisher. A Tabela 1 apresenta o tipo de erro e suas descrições. Para realização dos testes deste artigo foram utilizados os três primeiros, visto que são os que podem afetar o funcionamento dos IEDs virtuais. Os demais, são apenas para apresentar as funcionalidades do bloco.

|

|

Fig. 2. Bloco Data Integrity Manipulation.

Tabela 1. Manipulações realizadas

|

Tipo de Manipulação |

Descrição |

|

Perda |

Simula a perda de pacotes SV na rede. |

|

Atraso |

Simula um atraso determinado na rede atrasando frames por um período especificado. |

|

Duplicação |

Simula uma topologia de rede errada em que os pacotes enviados pelo publicador serão enviados várias vezes duplicado. |

|

SmpCnt |

Simula um reset do relógio do IED manipulando o smpCnt. |

|

SmpSynch |

Simula a perda de sincronismo manipulando o smpSynch. |

|

Qualidade |

Altera a qualidade dos valores de tensão e corrente. |

4. Sistema teste

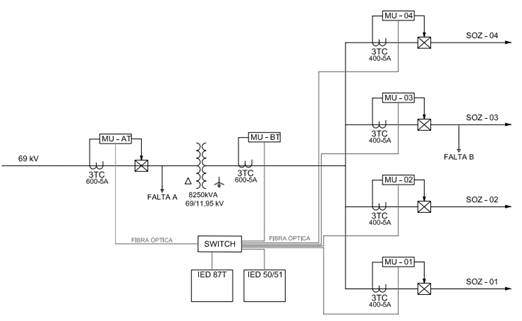

O Sistema teste utilizado é uma subestação abaixadora. Sendo constituído por um transformador abaixador de 8,25 MVA – 69/11,95 kV com a proteção 87T. Além de possuir 4 alimentadores protegidos pela proteção IEEE C37.2 50/51 (SOZ-01 a SOZ-04). A transmissão dos valores de secundário do transformador de corrente (TC) é realizada por MU virtuais que transmitem por meio do protocolo SV, enquanto os TRIPs dos disjuntores são realizados pelo protocolo GOOSE. A Fig. 3 apresenta o diagrama unifilar da subestação. Para os testes considerou-se a subestação operando com os níveis de carregamento nominal dos TCs do transformador (≈ 5A no secundário do TC).

|

|

Fig. 3. Sistema teste.

4.1. Testes Realizados

Os testes foram realizados em duas funções de proteção: na proteção 87T e na proteção IEEE C37.2 50/51. Para cada proteção, os testes foram focados em duas condições de operação: Condição normal e condição de falta no SEP.

Nos testes para a condição normal de operação foram realizadas diversas manipulações (perda de pacote, atraso e duplicação de frames). O objetivo destes testes é determinar o limiar de degradação de desempenho das mensagens SV responsável por causar má operação das funções de proteção.

Já para o segundo teste, em condição de falta, realizou-se uma manipulação dos frames poucas amostras após o início de uma falta trifásica. O objetivo destes testes é observar os efeitos que ocorrem no tempo de atuação da proteção em comparação a uma condição de falta trifásica sem a manipulação em seus frames. Para o caso da proteção 87T a falta foi realizada no lado de alta tensão (AT), isto é, antes do transformador (FALTA A) e na proteção IEEE C37.2 50/51 a falta foi realizada logo após o TC do alimentador SOZ-03 (FALTA B). A Tabela 2 apresenta os valores de parametrização da proteção 87T e na Tabela 3 os valores de parametrização da proteção IEEE C37.2 50/51.

Tabela 2. Parametrização da proteção 87T

|

Parâmetro |

Valor |

|

Pickup (prim) |

25 A |

|

IBREAKPOINT (prim) |

30 A |

|

Slope 1 |

0,3 |

|

Slope 2 |

0,5 |

Tabela 3. Parametrização da proteção 50/51

|

Parâmetro |

Fase |

Neutro |

|

Pickup (prim) |

400 |

120 |

|

Curva |

IEC-NI |

IEC-NI |

|

Dial |

0,15 |

0,30 |

|

Pickup inst (prim) |

2400 |

2000 |

5. Resultados

5.1. Proteção Diferencial do Transformador (87T)

A fim de estimar os efeitos da perda de pacotes na proteção diferencial, considerou-se a condição de operação nominal sem falta. Na ocorrência de perdas de pacotes, realizou-se diversos bloqueios do envio dos pacotes SV variando de um em um até a atuação indevida da proteção diferencial do transformador.

Observou-se que com aproximadamente 28 amostras consecutivas perdidas pelo assinante são suficientes para a proteção 87T atuar indevidamente, isto é, aproximadamente 35% de um ciclo. A Tabela 4 apresenta os limiares dos testes. As manipulações apresentadas foram realizadas na MU do lado AT do transformador. O mesmo comportamento foi identificado quando a manipulação ocorreu no lado BT do transformador. Cabe ressaltar, que esse comportamento observado, está relacionado ao valor de parametrização da proteção 87T.

Tabela 4. Perda de pacotes na MU do lado AT

|

Pacotes perdidos |

Carga nominal |

|

27 |

Funcionamento correto |

|

28 |

Atuação indevida |

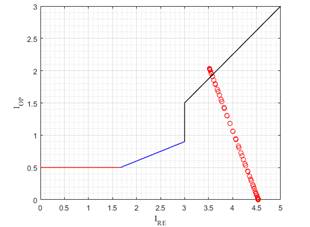

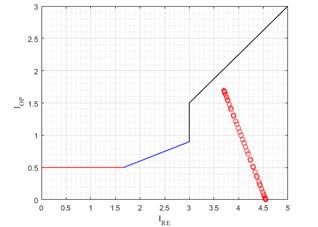

A Fig. 4 apresenta a relação de corrente de operação e restrição. Observa-se na Fig. 4 (a) um caso com 28 pacotes SV perdidos. A corrente de operação x restrição ultrapassou o slope de 50% provocando a atuação da proteção. Já na Fig. 4 (b) um caso de 25 pacotes perdidos onde não houve a atuação indevida da proteção.

|

|

|

(a)

|

|

|

|

(b)

|

Fig. 4. Corrente de operação x restrição (a) 28 pacotes perdidos (b) 25 pacotes perdidos.

O atraso é um dos problemas que fazem com que a proteção atue indevidamente. A Tabela 5 apresenta os limiares para a atuação da proteção quando ocorre o atraso na transmissão dos pacotes SV. Conforme pode ser visto, realizar um atraso na MU do lado AT do transformador com aproximadamente 1,46 ms já é suficiente para o incorreto funcionamento da proteção 87T. Os testes demonstraram resultados iguais quando a manipulação ocorreu na MU do lado BT do transformador.

Tabela 5. Delay na MU do lado AT

|

Atraso (ms) |

Carga nominal (100%) |

|

1,45 |

Funcionamento correto |

|

1,46 |

Atuação indevida |

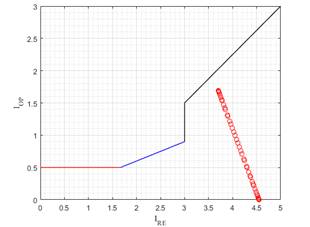

A Fig. 5 apresenta as correntes de restrição e operação em condição de atraso na chegada dos pacotes SV. Conforme pode-se observar na Fig. 5(a), com 2 ms há atuação indevida da proteção, enquanto na Fig. 5(b) o atraso não foi suficiente para a atuação indevida.

|

|

|

(a)

|

|

|

|

(b) |

Fig. 5. Corrente de operação x restrição (a) 2 ms de atraso (b) 1,3 ms de atraso.

A duplicação dos pacotes SV foi um fator que afetou o correto funcionamento da proteção diferencial 87T. A Tabela 6 mostra os valores limiares que afetaram a proteção. A “Qtd de Pacotes Duplicados” indica quantas vezes uma determinada amostra é duplicada e “Qtd Pacotes consecutivos” são a sequência de pacotes que foram duplicados.

Tabela 6. Duplicação na MU do lado AT

|

Qtd Pacotes Duplicados |

Qtd Pacotes consecutivos |

Carga nominal (100%) |

|

15 |

4 |

Funcionamento correto |

|

15 |

5 |

Atuação indevida |

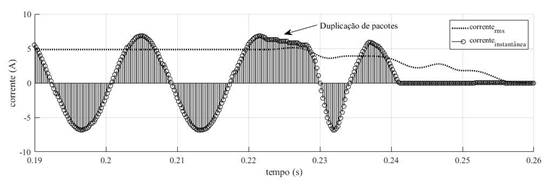

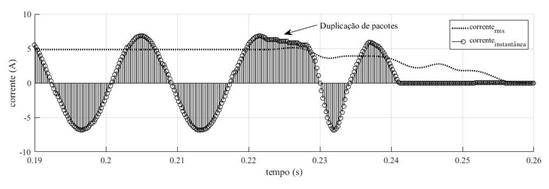

A Fig. 6 mostra o resultado do sinal da corrente sob condições de duplicação de pacotes. A duplicação ocorreu em diversos pacotes consecutivos. Assim, como nos casos anteriores, quando há frames corrompidos, o IED acaba enxergando valores contínuos e quando são calculados esses fasores, tendem a zero, isto é, terá uma diminuição no seu valor rms.

|

|

Fig. 6. Corrente da MU do lado AT com duplicação de pacotes.

Em condição de falta, uma perda de pacotes logo após do seu início, tende a atrasar a atuação da proteção. Para a análise dessa situação foi aplicada uma falta trifásica no lado AT do transformador sem a perda de pacotes e analisou-se o tempo que a proteção necessitou para gerar o sinal trip. Para esta situação, foram necessários 8,33 ms. Posteriormente, realizou-se a perda de pacotes. Para uma condição de 25 amostras perdidas após o início da falta, observou-se um tempo necessário de 12,92 ms para a atuação da proteção, gerando um atraso de 4,59 ms, conforme é mostrado na Tabela 7.

Tabela 7. Perda de pacotes na MU do lado AT

|

Perdas de Pacotes |

Tempo de atuação |

Atraso de trip |

|

25 |

12,92 ms |

4,59 ms |

A Fig. 7 apresenta a perda de pacotes (25 amostras) instantes após o início da falta trifásica. Conforme pode-se observar, os Sampled Values perdidos impactaram no tempo de trip da proteção. O início da falta ocorreu no tempo de 0,44 s, aproximadamente.

|

|

Fig. 7. Corrente da M do lado AT com perda e pacotes durante uma falta trifásica.

Em uma condição de atraso de 1 ms, observou-se que o tempo de atuação representou um atraso no trip da proteção de 0,63 ms, conforme a Tabela 8.

Tabela 8. Atraso de pacotes na MU do lado AT

|

Atraso |

Tempo de atuação |

Atraso de trip |

|

1 ms |

8,96 ms |

0,63 ms |

A Tabela 9 apresenta os resultados de atraso do trip quando o IED é submetido a duplicações de frames. Quanto maior a quantidade de pacotes consecutivos que são duplicados, maior o tempo necessário para a atuação da proteção.

Tabela 9. Duplicação na MU do lado AT

|

Pacotes duplicados |

Pacotes consecutivos |

Atraso de trip |

|

15 |

1 |

0,42 ms |

|

15 |

2 |

1,67 ms |

|

15 |

3 |

3,12 ms |

5.2. Proteção Instantânea e Temporizada de Sobrecorrente (IEEE C37.2 50/51)

A proteção de sobrecorrente e temporizada foi a que apresentou condições favoráveis de operação quando em funcionamento nominal, isto é, não apresentou atuações indevidas quando submetido a diversas manipulações dos pacotes SV. Os principais fatores que contribuíram para o correto funcionamento estão na condição do IED funcionar isoladamente, isto é, realizar a medição de somente uma MU, não necessitando realizar comparações com outra MU, como o caso da proteção 87T.

Enquanto a proteção IEEE C37.2 50/51 apresentou bons resultados quando aplicado diversos tipos de manipulações no IED em condições de operação normal, quando corrompido os frames logo após o início da falta, os efeitos puderam ser observados em seus atrasos. Além disso, pode-se observar uma linearidade com o aumento das perdas de pacotes e o atraso de atuação da proteção, conforme a Tabela 10.

Tabela 10. Atraso de pacotes na MU do lado AT

|

Perdas de pacotes |

Tempo de atuação |

Atraso de trip |

|

100 |

53,08 ms |

19,79 ms |

|

200 |

83,95 ms |

46,66 ms |

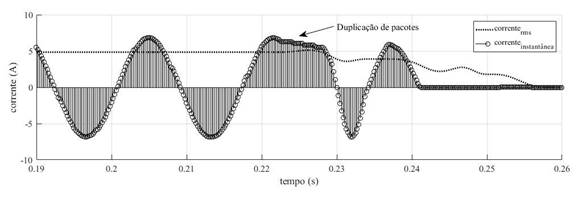

A Fig. 8 apresenta o caso de 100 pacotes perdidos. O início da falta ocorreu no tempo de 306 ms e logo após iniciou-se a perda de pacotes. Enquanto a perda de pacotes estava em curso, a proteção permaneceu sem atuar, 100 pacotes perdidos correspondem a 20 ms, valor muito próximo do atraso gerado no trip.

|

|

Fig. 8. Corrente do alimentador com perda de pacotes durante uma falta trifásica.

A Tabela 11 apresenta os valores de atraso nos pacotes SV assinados pelo IED da proteção IEEE C37.2 50/51. Semelhante ao caso anterior, o tempo provocado impactou com aproximadamente o mesmo tempo no atraso do trip.

Tabela 11. Delay de pacotes na MU do alimentador

|

Atraso |

Tempo de atuação |

Atraso de trip |

|

2 ms |

39,79 ms |

2,5 ms |

|

4 ms |

41,45 ms |

4,16 ms |

Por fim, realizou-se a duplicação de diversos pacotes na proteção do alimentador. Conforme o esperado e apresentado na Tabela 12, os efeitos desta manipulação também influenciam na operação correta da proteção.

Tabela 12. Duplicação na MU do alimentador

|

Pacotes duplicados |

Pacotes consecutivos |

Tempo de atuação |

Atraso de trip |

|

15 |

1 |

38,12 ms |

0,83 ms |

|

15 |

2 |

38,33 ms |

1,04 ms |

|

15 |

3 |

39,37 ms |

2,08 ms |

5.3. Comparativo

A Tabela 13 apresenta um comparativo entre as três manipulações realizadas e os efeitos de operação correta/incorreta nos IEDs virtuais, isto é, se as manipulações causam algum evento indesejado.

Tabela 13. Comparativo dos efeitos

|

Manipulação |

Proteção 87 |

Proteção 50/51 |

||

|

Normal |

Falta |

Normal |

Falta |

|

|

Pacotes Perdidos |

comprometido |

comprometido |

estável |

comprometido |

|

Pacotes Atrasados |

comprometido |

comprometido |

estável |

comprometido |

|

Pacotes Duplicados |

comprometido |

comprometido |

estável |

comprometido |

Conforme pode ser observado, a proteção 87T foi a que mais teve seu funcionamento afetado pela manipulação dos dados SV, a isso, justifica-se pela necessidade de realizar comparações entre MU diferentes. Quando em condição normal, sem falta, a proteção 87T teve atuações indevidas na sua proteção, enquanto em condições sob falta e manipulação dos frames, observou-se um determinado atraso no tempo de trip.

A proteção 50/51 demonstrou-se estável quando a manipulação ocorreu em condições de operação normal do sistema. Porém, em condições de falta e com a manipulação dos frames observou-se que nessa proteção os tempos de atraso no tempo de trip foram afetados.

6. Conclusões

Dados SV corrompidos são os principais desafios no processo de digitalização de subestações para os próximos anos. Atualmente, os principais fabricantes de IEDs comerciais bloqueiam a proteção quando alguns frames são perdidos ou atrasados. Em uma condição de operação normal, isto é, sem condição de falta, o bloqueio da proteção não gera maiores problemas. Contudo, em uma condição de falta com a ocorrência de frames corrompidos podem gerar danos ainda maiores se a proteção for bloqueada.

Com a caracterização realizada será possível verificar o impacto de cada tipo de problema de rede/integridade dos dados sobre o funcionamento do sistema de proteção. Esse tipo de informação será aplicado no desenvolvimento de diretrizes de projeto, monitoramento, manutenção e desenvolvimento de esquemas de proteção mais eficientes e seguros a partir do desenvolvimento de orientações técnicas. Os resultados mostram que a camada de comunicação de dados exerce um papel fundamental no desempenho e confiabilidade dos modernos sistemas de proteção, pois a integridade dos dados SV tem implicação direta sobre o comportamento das funções de proteção.

Agradecimentos

Os autores agradecem ao Instituto Federal de Educação, Ciência e Tecnologia Farroupilha. O presente trabalho foi realizado com apoio da Coordenação de Aperfeiçoamento de Pessoas de Nível Superior - Brasil (CAPES/PROEX) - Código de Financiamento 001.

Referências

[1] P. Sergio e G. Silva, “INTEROPERABILIDADE NO BARRAMENTO DE PROCESSOS À LUZ DA IEC 61850/IEC 61869-9 E O SINCRONISMO TEMPORAL”, 2019.

[2] A. F. Silva Melo, U. C. Netto, J. C. C. da Silva, e U. J. Dreyer, “Influence of process bus on performance of power system protection”, Electric Power Systems Research, vol. 200, 2021, doi: 10.1016/j.epsr.2021.107491.

[3] M. G. Kanabar e T. S. Sidhu, “Performance of IEC 61850-9-2 Process Bus and Corrective Measure for Digital Relaying”, IEEE Trans. Power Delivery, vol. 26, no 2, p. 725–735, abr. 2011, doi: 10.1109/TPWRD.2009.2038702.

[4] M. G. Kanabar, T. S. Sidhu, e M. R. D. Zadeh, “Laboratory Investigation of IEC 61850-9-2-Based Busbar and Distance Relaying With Corrective Measure for Sampled Value Loss/Delay”, IEEE Trans. Power Delivery, vol. 26, no 4, p. 2587–2595, out. 2011, doi: 10.1109/TPWRD.2011.2159033.

[5] R. Feizimirkhani, A. I. Bratcu, Y. Bésanger, A. Labonne, e T. Braconnier, “A methodology for the evaluation of the message transmission delay over IEC 61850 communication network — a real-time HV/MV substation case study”, Sustainable Energy, Grids and Networks, vol. 28, p. 100555, dez. 2021, doi: 10.1016/j.segan.2021.100555.

[6] T. Docquier, Y.-Q. Song, V. Chevrier, L. Pontnau, e A. Ahmed-Nacer, “Determining a tight worst-case delay of switched Ethernet network in IEC 61850 architectures”, em 2020 IEEE 45th Conference on Local Computer Networks (LCN), 2020, p. 184–194. doi: 10.1109/LCN48667.2020.9314800.

[7] Y. Zhang, South China University of Technology, X. Li, South China University of Technology, R. He, e Guangdong University of Technology, “Propagation delay measurement and compensation for sampled value synchronization in a smart substation”, CSEE JPES, vol. 3, no 2, p. 196–202, jul. 2017, doi: 10.17775/CSEEJPES.2017.0024.

[8] D. M. E. Ingram, P. Schaub, D. A. Campbell, e R. R. Taylor, “Evaluation of Precision Time synchronisation methods for substation applications”, em 2012 IEEE International Symposium on Precision Clock Synchronization for Measurement, Control and Communication Proceedings, San Francisco, CA, USA: IEEE, set. 2012, p. 1–6. doi: 10.1109/ISPCS.2012.6336630.